Logiciel Simulateur de réseau 12.0 - Exemple pare-feu / filtrage

Télécharger le schéma réseau utilisé

Télécharger le schéma réseau utilisé

Le pare-feu a pour but de filtrer les paquets qui arrivent sur la station. S'il n'est pas activé, tous les paquets IP arrivant sont acceptés. Quand il est activé, seuls les paquets respectant les règles du filtre sont acceptés à leur arrivée, les autres sont détruits. Noter que les paquets émis ne sont pas vérifiés.

Le pare-feu simplifié du simulateur propose 3 critères et une action pour établir ces règles :

- L'adresse IP d'origine du paquet ;

- L'adresse IP de destination du paquet ;

- Le protocole (type) du paquet ;

- L'action à appliquer quand les critères ci-dessus sont satisfaits ;

Chaque critère peut utiliser le caractère générique '*'.

Les actions possibles sont : Autoriser le paquet, Interdire le paquet, Aucune (règle inactivée). Pour qu'un paquet traverse le pare-feu, il faut au moins une autorisation sans aucune interdiction.

Reprendre le réseau associé au Proxy (réseau local en privé 10.0.0.0/8) :

Modifier la station St4 ainsi : Garder Routeur, enlever le Serveur Proxy, et ajouter Passerelle :

Vérifier dans les paramètres d'Internet que le nom de domaine lesite.fr fait référence à la station SiteWeb (203.1.1.2/24) :

Sur St1,

- Définir si nécessaire le DNS vers le FAI Free (201.1.1.1/24)

- Supprimer le Proxy dans le navigateur de St1 :

Activer le pare-feu sur St4 (menu contextuel sur la station St4, Fonctionnalités, Pare-feu). N'y ajouter aucune autorisation, pour rejeter tout paquet IP.

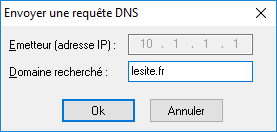

Tester l'envoi d'une requête DNS depuis St1 :

Observer le blocage par le pare-feu :

Pour permettre aux stations St1 et St2 (réseau 10.0.0.0/8) d'utiliser la passerelle St4 pour les requêtes DNS, ajouter la règle d'autorisation dans le pare-feu de St4 : Origine=10.*, Destination=201.1.1.1, Protocole=DNS, Autoriser :

Tester l'envoi de la requête DNS. Observer que le retour est bloqué. Ajouter une règle d'autorisation supplémentaire : Origine=*, Destination=201.1.1.2, Protocole=DNS, Autoriser :

Relancer la requête DNS qui aboutit :

Peuvent ainsi être filtrés les paquets DNS, HTTP, SQL, Mail, Ping/TraceRoute, FTP, VPN, SSH, SIP/RTP et les paquets sans protocole (option Envoyer un paquet IP).